今回のテーマは、スパイ活動です。

と言っても…

私たちがイメージする尾行などの、

スパイ活動ではありません。

ずばり、ネット上でのスパイ活動が、

この記事のテーマです。

私たちは、1日1回はネットを利用して、

何らかのサービスを受けていますよね?

このブログもネット情報のサービスの1つ。

便利で利用しているネットサービスは、

実は、裏の意味があるという事も、

この記事を通じて知っておいて頂きたいです。

ちなみに、今回お伝えする内容の一部は、

国家が認めたスパイ活動も含まれており、

都市伝説ではなく、現実です。

この記事をご覧になると、

ネット=匿名ではなく、情報が筒抜けだと、

理解して頂けると思います。

スノーデンが告発したNSAの監視プログラム

映画にもなったので、

「エドワード・スノーデン」という名前は、

都市伝説好きならご存じだと思います。

今回お伝えする情報の信ぴょう性を高めるため、

まずは、スノーデン氏の経歴をご紹介します。

スノーデン氏の経歴

NSAでの仕事内容

- 2005年、NSAの契約職員として勤務開始。

- システム管理者、ネットワークセキュリティスペシャリストなどを歴任。

- 2012年、NSAの監視プログラムの詳細を知る。

CIAでの活動

- 2006年、CIAに派遣。

- 情報分析官として勤務。

- 海外での諜報活動に従事。

上記のように、スノーデン氏は、

NSAで働いた経歴を持っており、

CIAでスパイ活動をしていた方です。

その後、2013年にNSAの監視プログラムの、

機密情報を新聞社に暴露します。

スノーデン氏の暴露によって、

NSAが活用している監視プログラムの詳細や、

その違法性が世界的に知られる事になりました。

ちなみに…今でこそNSAの存在は、

私たち一般人も知っていますが、

以前は、存在を公表されていませんでした。

存在自体が都市伝説だったわけです。

都市伝説って、あまりに突飛なので、

怪しく感じる事も多々ありますが、

案外この世の真実なのかもしれませんよ。

話がそれましたが、

スノーデン氏が告発した監視プログラムを、

ご紹介していきます。

他にも、スノーデン氏の告発によって、

明らかになったNSAの活動のうち、

日本に影響しているものをご紹介します。

PRISM(プリズム)監視プログラム

PRISMプログラムとは、

NSAが超大手のIT企業と協力して、

情報を収集していたプログラムです。

- マイクロソフト

- グーグル

- ヤフー

- フェイスブック

- アップル

- AOL

- スカイプ(後にマイクロソフトが買収)

- YouTube(グーグル傘下)

- パルトーク(海外の有名ビデオチャットサービス)

名だたる大企業がNSAに協力し、

利用するユーザーの情報を集めていました。

具体的には…

- メール

- チャット

- 電話などの音声通話

- ビデオ通話

- 写真

- 動画

- ファイル共有

これらの情報を独自に収集し、

個人情報をデータ化していたのです。

監視範囲は、アメリカだけではなく、

アメリカ同盟国や敵対国など、

多くの国が監視対象になっていました。

さらに、一般人だけではなく、

少なくとも122人の国家のリーダーや、要人が、

プリズムの監視対象になっていました。

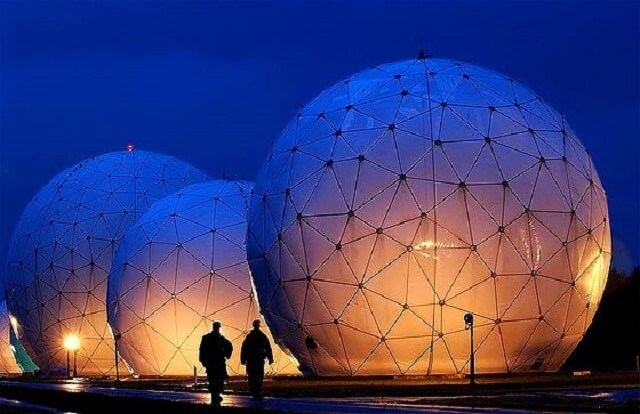

都市伝説好きの方なら、

似たような監視システムとしてエシュロンを、

思い浮かべるかもしれません。

プリズムは、エシュロンの進化版です。

エシュロンがアナログ通信の監視のみ、

プリズムはデジタル通信にも対応し、

ネット上の全てのデータにアクセス可能です。

現在、公になっているシステムの中では、

最強の情報収集システムと言えます。

XKeyscore(エックスキースコア)プログラム

エックスキースコアプログラムと、

プリズム監視プログラムはよく似ています。

大きな違いは、エックスキースコアの方が、

監視活動が広範囲であるという事です。

具体的には、全世界中の

インターネットユーザーが監視対象で、

下記を収集、分析していました。

- 利用ユーザーの検索履歴

- インターネット閲覧履歴

- メール

- チャット

- ソーシャルメディアの投稿

- オンラインバンキングの情報

プリズム監視プログラムよりも、

より深い個人情報を集めています。

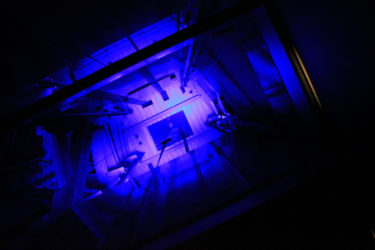

NSAのハッカー集団「TAO」

NSAは、IT企業に協力依頼するだけではなく、

自らもサイバー部隊を持っており、

情報収集やサイバー攻撃を行っています。

それが、TAO(Tailored Access Operations)という専門集団です。

TAOは、数百人のハッカー組織で、

NSA内部で育成された人材や、

民間企業から採用された人材で構成されています。

TAOは、世界中のコンピューターに侵入し、

国家安全保障に関わる情報収集や、諜報活動、

サイバー攻撃をしているとされています。

なお、TAOの標的は大きく分けて、

3つに分ける事ができます。

- 敵対国:中国、ロシア、イランなどの国々が主な標的となります。

- テロ組織:アルカイダやISISなどのテロ組織が標的となります。

- 民間企業:通信事業者やIT企業などが標的となります。

各プログラムと同様に、

テロリスト対策という名目上運用されていますが、

スノーデン氏の告発で明らかになりました。

ちなみに、日本もTAOのターゲットで、

同盟国であっても、スパイ活動は行われています。

NSAのスパイ作戦「ターゲット東京」

NSAのスパイ作戦「ターゲット東京」は、

2007年から2013年まで実施された、

日本での通信データを収集する秘密作戦です。

この秘密作戦は、スノーデン氏の

告発によって明るみなった作戦の1つです。

- 内閣府の職員/関係者

- 財務省の職員/関係者

- 経済産業省の職員/関係者

- 日銀の職員/関係者

主に、日本政府関係者や要人、

関連企業など関わる全ての人を対象に、

通信データを収集していたとされます。

- 電話番号

- メールアドレス

- IPアドレス

- ソーシャルメディアのアカウント

- 閲覧履歴

- 検索履歴

- 位置情報

- 通話内容

- テキストメッセージの内容

これらのデジタル情報を収集していました。

こちらも、名目上は、テロ防止ですが、

明らかに日本国内の情勢の確認が目的でしょう。

スノーデン氏の告発で明らかになり、

作成の一部が中止されたようですが、

現在も、NSAの作戦は継続されているようです。

これらのNSAの活動の結果なのか、

アメリカは日本が同盟国をやめた場合、

一瞬で日本国内を停電できると言っています。

表向きは同盟国という位置づけですが、

アメリカの属国ような扱いですよね。

次に、具体的な盗聴技術の1つ、

電磁波盗聴テンペストをご紹介します。

この技術は、非常に強力です。

NSAが開発した盗聴技術【電磁波盗聴テンペスト】

電磁波盗聴テンペストとは、

電子機器から発せられる電磁波を傍受し、

情報を盗聴する技術です。

電磁波テンペストは、冷戦時代に、

軍事目的でNSAが開発した技術です。

古くからある技術ですが、

技術力の発展により、

より簡単に盗聴が可能になりました。

電磁波テンペストについて

仕組み

電磁波盗聴テンペストは、

以下の仕組みで情報を盗聴します。

- 電子機器から発せられる電磁波をアンテナで受信します。

- 受信した電磁波を分析し、元の情報に復元します。

盗聴可能な情報

電磁波盗聴テンペストで盗聴可能な情報は、

以下のようなものがあります。

- 画面情報:パソコンやスマートフォンなどの画面に表示されている情報

- キーボード入力情報:キーボードで入力した情報

- 音声情報:マイクで拾った音声

- 通信情報:ネットワーク経由で送信・受信される情報

対策

- 電磁波シールド:電子機器から発せられる電磁波を遮断する

ざっと、このような仕組みです。

電磁波盗聴テンペストが恐ろしい理由

私は、電磁波テンペストは、

かなり恐ろしい技術だと思っています。

その理由は、どんな電子機器からも、

微弱な電磁波が発生しているためです。

- 目的の電子機器から100m離れても盗聴可能

- 電話回線やインターネットを使わない

という特徴があるので、

家の外にいたとしても、

簡単に情報が盗まれる可能性があります。

何よりも、電話回線やインターネットを使わないので、

証拠がデジタル上に残るリスクもありません。

また、自分だけが対策をしていたとしても、

電子機器は街に出ればあふれていますよね?

※お金をおろすためのATMなどなど。

現代社会で生きていくうえで、

避ける事は非常に困難だと言えます。

さらに、電磁波テンペストの仕組みは、

非常にシンプルなようで、

100万円程度の一般機器で再現できます。

一般人には、防ぐすべはありません。

ほぼ無理と言えるでしょう。

そのため、実際に、電磁波テンペストを利用し、

盗聴活動が行われた事について報道されています。

電磁波盗聴テンペストが使われた日本の事例

電磁波盗聴テンペストが行われた、

日本の具体的な事例はいくつかあります。

中国大使館の電磁波盗聴(2007年)

2007年、公安は、中国大使館が、

日本の官公庁や企業から

情報を盗聴していた事を明らかにしました。

その際に、使用された技術が、

「電磁波盗聴テンペスト」です。

公安調査庁は、中国大使館から

発せられる電磁波を傍受し、

盗聴されている事を確認しています。

その際に、外交機密や企業秘密を含む、

機密情報が盗まれていました。

NSAによる日本政府へのスパイ活動(2013年)

これは、この記事でお伝えしている、

「ターゲット東京」です。

ターゲット東京では、電磁波テンペストを使い、

日本の政府機関を中心に、

35回の電話傍受をしていた事がわかっています。

日本は、この手の問題に遅れていますが、

国家機関でも情報漏えいしてしまいます。

もし、この技術が一般に広まったら、

とんでもない事になりそうですね。

他にも、明確にはなっていませんが、

2019年のロシアのハッカーたちが攻撃の際に、

使用した可能性が報じられています。

2015年の中国ハッカー集団が日本の大学から、

情報を盗み取る際にも、

電磁波テンペストを使用した可能性があります。

あまり聞く内容ではありませんが、

実は、私たちの周りでも、

多用されている技術でもあるのです。

まとめ

NSAが展開するスパイ活動について

スノーデン氏の告発を元にまとめました。

スノーデン氏の告発内容すべてが、

真実というわけではなさそうですが、

国が認めている内容も多数。

情報の信ぴょう性は非常に高いでしょう。

さて、今回の内容、恐ろしいですよね。

もし、電磁波テンペストを技術を、

一般人にも使えるようになったとしたら、

全てが丸裸になってしまいます。

本当に恐ろしい事です。

今見ているスマホのカメラから、

誰かがあなたの顔を見ているかもしれません。

一般人がスパイに狙われる事はありませんが、

不用意な事はネット上でもリアルでも発言しない、

という事が重要なのかもしれません。

このブログ自体も危険かもしれませんが…笑